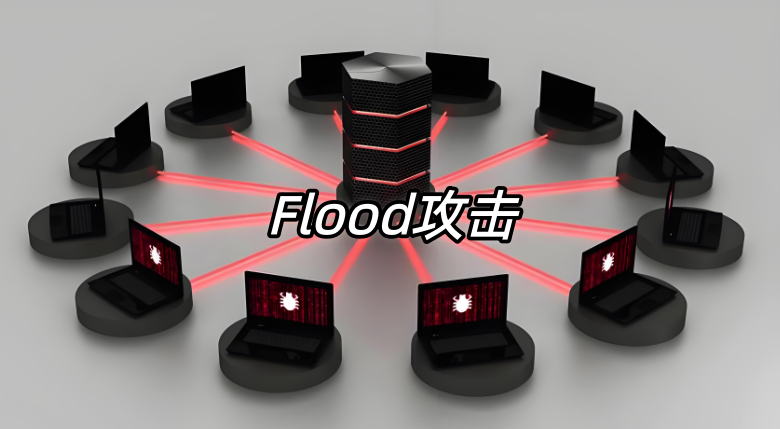

Flood攻击是什么?Flood攻击即洪水攻击,是一种通过向目标系统发送海量无效请求或数据包,耗尽其带宽、计算资源或连接处理能力,导致服务瘫痪的典型网络攻击手段。其核心原理在于利用网络协议的固有机制或漏洞,通过高强度流量冲击使系统无法响应合法请求。

1、服务中断与经济损失

Flood攻击可直接导致企业网站、在线交易平台或关键基础设施瘫痪,造成业务中断、客户流失及直接财务损失。电子商务网站在攻击期间无法完成交易,金融机构可能因系统崩溃而暂停服务。

2、公共安全威胁

针对关键基础设施的攻击可能引发系统性风险。攻击交通控制系统可能导致交通混乱,攻击能源网络可能引发区域性停电,严重威胁社会稳定与公共安全。

3、声誉损害与信任危机

频繁遭受攻击的企业易被贴上“不安全”标签,导致用户信任度下降,长期影响品牌价值与市场竞争力。

4、攻击掩护与复合威胁

Flood攻击常被用作掩护,掩盖数据窃取、恶意软件传播等更隐蔽的攻击行为,进一步加剧网络安全风险。

1、流量监测与过滤

部署入侵检测系统或专业DDoS防护设备,实时分析网络流量,识别异常模式,并通过配置流量过滤规则阻断恶意流量。限制单个IP的连接频率,防止攻击者通过大量伪造请求耗尽资源。

2、协议优化与源认证

针对SYN Flood攻击,可采用源认证技术,确保请求来自真实客户端。部分防护方案通过代替服务器响应带有错误确认序号的SYN-ACK报文,验证源IP真实性,有效终止虚假连接。

3、弹性资源分配与云防护

利用云计算的弹性扩展能力,在攻击发生时动态分配计算资源,避免单点过载。AWSShield服务通过自动扩展组增加服务器数量,分散攻击流量压力。

4、分布式架构与流量清洗

采用Anycast网络架构分散攻击流量,结合BGP路由策略将恶意流量引导至清洗中心,过滤后再将合法流量回注至目标系统。谷歌ProjectShield项目曾通过分布式缓存机制,成功抵御超2.3Tbps的DNS洪水攻击。

综上所述,Flood攻击通过流量洪泛瘫痪目标系统,其危害涵盖经济、安全与声誉多维度。防御需结合流量监控、协议优化、弹性资源分配及分布式架构,形成多层次防护体系。随着AI驱动的动态变种攻击出现,防御技术正向智能化演进,通过流量建模、动态端口轮换等手段提升应对能力。企业和组织需持续更新防护策略,以应对不断升级的网络威胁。

上一篇:如何减少域名解析的时间?

下一篇:虚拟主机可以绑定多少个域名?